怖いニュースが飛び込んできました。

IoT機器のハードウェアは無防備のものが多すぎるね。しかも利用するユーザーが全く意識してないところが怖い。

以下、YOMIURI ONLINEより引用します。

IoT機器15万台、サイバー攻撃「踏み台」に

インターネットにつながる世界中の監視カメラや火災報知機などのIoT機器約15万台がウイルスに感染し、サイバー攻撃の「踏み台」となっていることが分かった。

専門家は「機器を開発する側がセキュリティーに対する意識を高めるべきだ」と警鐘を鳴らしている。

IoT とは?

Internet of Things の略で、モノのインターネットと訳されます。

簡単に説明すると、様々なモノがインターネットに繋がって、情報交換することによって制御する仕組みのことをいいます。

初期段階では、モノがネットワークに繋がって相互に情報のやり取りを行うだけですが、数年後には、人工知能を使って自律的な情報のやり取りが行われるようになるはずです。

スマートフォン

IoTの最も身近なものはスマホですよね。常時接続のUNIXコンピューターですから。あとは、Siriのような執事サービス。まだ賢くないのですが、人工知能を活用してもっと賢くなれば、数年後には、出張の飛行機チケットの手配やビジネスホテルの予約まで、Siriが活躍するはず

スマート家電

スマート家電もインターネットに繋がります。冷蔵庫やエアコンなどの家電製品がネットを通じて制御されます。イメージは湧きますよね?

既に、エアコンの機種によっては導入されています。無線LANが内蔵されていて、自宅のネットワークに繋がるエアコンが発売されていますからね。設定さえすれば、帰宅途中の外出先からスマホでスイッチを入れることが可能です。

自動車

家電製品だけでなく自動車もインターネットに接続されます。テスラの自動車は、既にネット回線を通じてアップデートをしています。国産車もネットに繋がるのは時間の問題です。

先日テスラのオートパイロット(自動運転)の導入では、「ソフトウェア7.0」をネット経由でダウンロードすることによって実装しました。めちゃ簡単です。

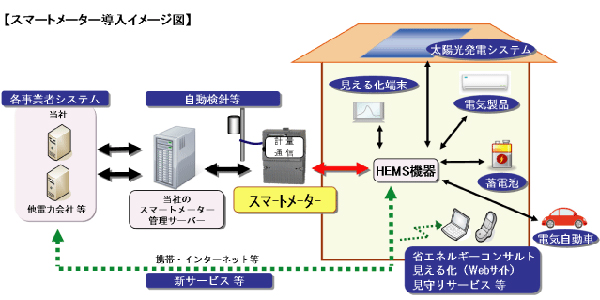

電気

スマートグリッドを利用して、電気の使用量をインターネットで制御する仕組みも整いつつあります。

東京電力でスマートメーターの導入が始まっています。30分ごとに電気の使用量を計測することによって、電気の使い方に応じた料金メニューから最適なプランを選べるというウリですが、それほど料金メニューの種類が多くないです。

2016年4月から電力の自由化が始まるから、多種多様なプランが出てくることは間違いないね。

IoTの制御方法

何で制御するのかというと、センサーを使って制御します。

スマートフォンの進歩によって、加速度センサー、ジャイロセンサー、GPSなどのセンサーが大量生産されるようになって、小型化・低価格化・省電力化という技術革新が進みました。

この副作用がIoTの普及を加速した原因にもなっています。

これから数年でインターネットに繋がる機器の数は格段に増えていくことでしょう。

IoTのセキュリティーはどうなの?

これは実に危険。不安な要素はたくさんあります。

1つずつ見てみましょう。

バックドア

IoT機器は、通信のやり取りが可視化されていないので、バックドアが仕掛けられててもユーザーは分かりません。

ハードウェアなので、バックドアを仕掛けられたら、利用者は打つ手がないですよね。

Ciscoのルーターで少なくとも4カ国にバックドアが仕込まれていたことが判明

コンピュータネットワーク機器開発会社Cisco(シスコ)のスイッチハブ製品でネットワーク設定がリセットされてしまう可能性が明らかになっていますが、今度はCisco製のネットワークルーターにシステム上の脆弱性が発見されました。

Ciscoの発表によれば、SYNful knockは、ルーターのパスワードを初期設定から変えていない機体や、何らかの形でパスワードの判明している機体を利用して感染範囲を広げていると見られていて、マルウェアが攻撃を受けたルーター内でROM MonitorやROMMONファームウェアに取って代わって作動するとのこと。

マルウェアにはCiscoのルーターのIOSイメージが含まれていて、攻撃者がインターネット上の匿名ユーザーの使っているモジュールを読み込むことが可能。さらに、マルウェアに感染するとパスワード付きのバックドアが構築され、無制限にルーターにアクセス可能となります。ルーターのインターフェイスに送信されたTCPパケットを利用することで、各モジュールをHTTPプロトコル経由で利用可能になるとのこと。

セキュリティーソフト

Iotにはインストールできません。PCのようにウィルスソフトをインストールできればいいのですが、ハードウェアなのでインストールできないですからね。

となると、情報が駄々漏れという恐ろしいことも十分考えられます。

通信プロトコル「MQTT」

通信プロトコルというと、一般的に知られているのはHTTPです。

HTTPの略って、Hypertext Transfer Protocolというの知ってました?

IoTで使われる通信プロトコルは、「MQTT」と呼ばれるものになります。「MQTT」は、IoT機器同士の通信に適したプログラムと言われています。理由は、

- 1つ目・・・1対1の通信のみでなく、1対多の通信が可能

- 2つ目・・・プロトコルヘッダが非常に小さいため消費電力を抑えることができる

- 3つ目・・・通信量であるトラフィックがHTTPの10分の1になる

「MQTT」を活用する Facebook Messenger

身近な事例としてはFacebook Messenger も「MQTT」を使っています。

「MQTT」の暗号化は?

デフォルトでは暗号化されていないようです。

ググってみると、MQTT over TLS を使えば暗号化を実装できるようですが、今のところ暗号化されてない機器の方が圧倒的に多いようです。

今後のIoT

2020年までに260億のデバイスが、インターネットに繋がると言われています。

でも通信プロトコルが暗号化されていないというのは恐ろしい。多くの人は、セキュリティーのことは意識しないだろうから、情報ダダ漏れというリスクもありえます。

PCやスマホなら、自分でセキュリティーソフトをインストールしたりと対策ができますが、IoTは今のところハードウェア製造メーカー次第なのです。

流出事件が起きてから、少しずつ良くなっていくんだろうね。

GoogleがHTTPS化を推奨しているように、トラフィックの暗号化を誰かが音頭とってやらないと、IoTのセキュリティーはあまり期待できないですね。

ナレッジ