Joomlaの脆弱性をついた攻撃が猛威を振るっています。

わたくしのクライアントは、Joomla 3.4.7へアップデートしていたこともあり被害はありませんでしたが、知り合いのサイトは軒並みやられてしまいました。

JoomlaやWordpressなどのCMS(コンテンツマネジメントシステム)は、コンテンツを毎日増やしていくには最適なプラットフォームです。サイト制作に必要なHTML、CSS 、PHP、Ajax、JavaScriptなどの専門知識が必要なく、管理画面からログインすればコンテンツの追加編集ができますからね。

とはいえ、サーバーにプログラムをインストールするため、Joomla・Wordpressどちらも定期的にバージョンをアップデートする必要があります。

サイト構築には複数プラグインもインストールするので、プラグインがCMSのアップデートに対応してなかったりすると、素人の方は困ってしまうんですよね・・多くはそのまま放置することになります。

こういった管理ができない方が手を出すと、脆弱性を狙った攻撃があった際、復旧できないということがよくあります。トラブルが起きると、PHPなどのプログラムの仕組みがわかってないと修復できないですからね。

バックドアとは

ハードウェアに仕込まれるものと、ソフトウェアに組み込まれるものがあります。

ハードウェアへ仕込まれる

ハードウェアへ開発段階から組み込まれると、ユーザーが対策を取ることが不可能です。使わないという選択肢しかない。

先日、無線ルーターで組み込まれていましたよね。

Ciscoのルーターで少なくとも4カ国にバックドアが仕込まれていたことが判明

ロジテック製300Mbps無線LANブロードバンドルータ (LAN-W300N/R、LAN-W300N/RS、LAN-W300N/RU2)に関するお詫びとお願い

ソフトウェアへ仕込まれる

ウェブサイトに仕込まれるケースや、PC上のソフトウェアに仕込まれるケースなどいろいろです。

ウェブサイトにバックドアを仕込む際、ネットワーク経由でシステムに侵入したハッカーが、侵入に利用した脆弱性が失われた後も再度侵入できるようにファイルを設置する事が多いです。これでいつでもサイトを乗っ取ることができます。

PCにバックドアを仕込まれる時は、PCの脆弱性をついてトロイの木馬が送り込まれます。また、lenovoのようにアドウェアが元々入ってることもあります。

「Superfish」にように、PCの出荷段階からインストールされているともう最悪。本来通信が拒否されるはずが無制限にアクセスされたり、暗号化も解除されることがあるので怖いですよね。

Lenovo製PCに入っている極悪アドウェア「Superfish」はどれだけヤバイのか?

バックドアによる被害

今回は、ウェブサイトの脆弱性を狙ってバックドアが設置されると、どんな被害があるのかをお話します。

Sendmailによる踏み台

踏み台となるファイルを設置されることにより、Sendmailを踏み台に大量のSPAMメールを送信されます。

サーバー内のお問い合わせフォームと同じように、サーバーのSendmail を利用するので、通常のメールソフトに利用するようなアカウント・パスワードは不要です。

サーバーから送信されるメールのFromはドメイン(@xxxxx.co.jp)に@マークの前がランダムな名前をつけたものになります。

- aaa@xxxxx.co.jp

- bbb@xxxxx.co.jp

海外IPからアクセスされて踏み台にされることが多いです。

これやられると、情報商材のメールを送り付けられたり、大量のSPAMメールが送信されてしまいます。

ウェブサイトの信頼性に関わる問題なので、ビジネスで使っているサイトだと最悪です・・

修正するには、Sendmailのログを1つ1つ潰していくしか方法は無く、途方も無い作業が待っています・・

サイトの改ざん

バックドアのファイルが設置されることによって、サイトが改ざんされる被害もあります。

改ざん中に閲覧した場合、マルウェアに感染することもあるのです。

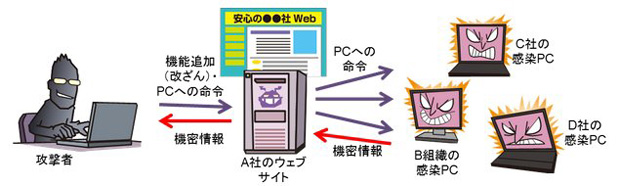

機密情報収集の踏み台に

バックドアが仕込まれたウェブサイトを経由して、別の会社のウィルスに感染したPCから機密情報を収集するということも良くあります。

まさか自社サイトを経由して機密情報が収集されているなどとは夢にも思わないですが、IT企業でこれやられたという例を、詳しくは言えませんが知っています。

DDoS攻撃

ウェブサーバ、メールサーバに対して、大量のコンピュータから攻撃対象のサーバやネットワークに過大な負荷をかけ、システムをダウンさせます。第3者のコンピュータをボットとしてウィルス感染させておくため、攻撃者の指示があると大量のコンピュータがボットとなって一斉攻撃するのです。

オープンソースのCMS「WordPress」のPingback機能が、大規模な“反射型”DDoS攻撃に悪用されているとし、注意が呼び掛けられている。セキュリティ企業のSucuriが2014年3月10日に公開したブログによると、WordPressを使っている16万2000もの正規のサイトがDDoS攻撃の踏み台に悪用されているということだ

バックドアのファイルを見つける

CMSを使うなら、本体・プラグイン・テーマなどを、常に最新の状態にアップデートするのが基本です。

その上で、定期的にウェブサイトのファイルを確認します。

PHPファイルに仕込まれることが多いので、PHPについての専門的な知識が必要になります。

Mac OSX のマルウェアスキャン

自分のPCにマルウェアが仕込まれて、踏み台になってないか確認しましょう。

Windowsの方はウィルスソフトでスキャンして怪しいファイルを取り除きます。

Mac OSXはウィルスにかかりにくいと言われておりますが、2015年だけでも過去5年の合計の5倍以上のマルウェアが確認されています。

ただしMacの場合は、ウィルスソフトを入れないで運用している方も多いはずです。OSXのセキュリティーアップデートとバッティングして挙動がおかしくなることが良くありますからね。

実はGoogleがOSXのマルウェア検知サービス「VirusTotal」という無料オンラインサービスを行っています。

ファイルをアップロードすればウィルスチェックが可能。これは一度やっておいたほうがいいですよ。

ナレッジ